Verificación de SSH inverso

Registros

- /var/log/pulse/xmpp-agent-relay.log

- /var/log/mmc/master-mast.log

- C:\Archivos de programa\Medulla\var\log\xmpp-agent-machine.log

Operaciones de depuración

En el cliente

El establecimiento de la conexión reverse SSH desde los clientes se realiza mediante los scripts

- Linux: /var/lib/pulse2/reversessh.sh

- Windows: c:\Archivos de programa\Medulla\bin\reversessh.ps1

En Linux, es posible ejecutar estos scripts manualmente para comprobar el establecimiento del túnel. Consulte estos scripts para encontrar el número de puerto utilizado. Por ejemplo:

/usr/bin/ssh -t -t -R 51891:localhost:22 -o StrictHostKeyChecking=no -i "/var/li b/pulse2/.ssh/id_rsa" -l reversessh 192.168.2.15 -p 22

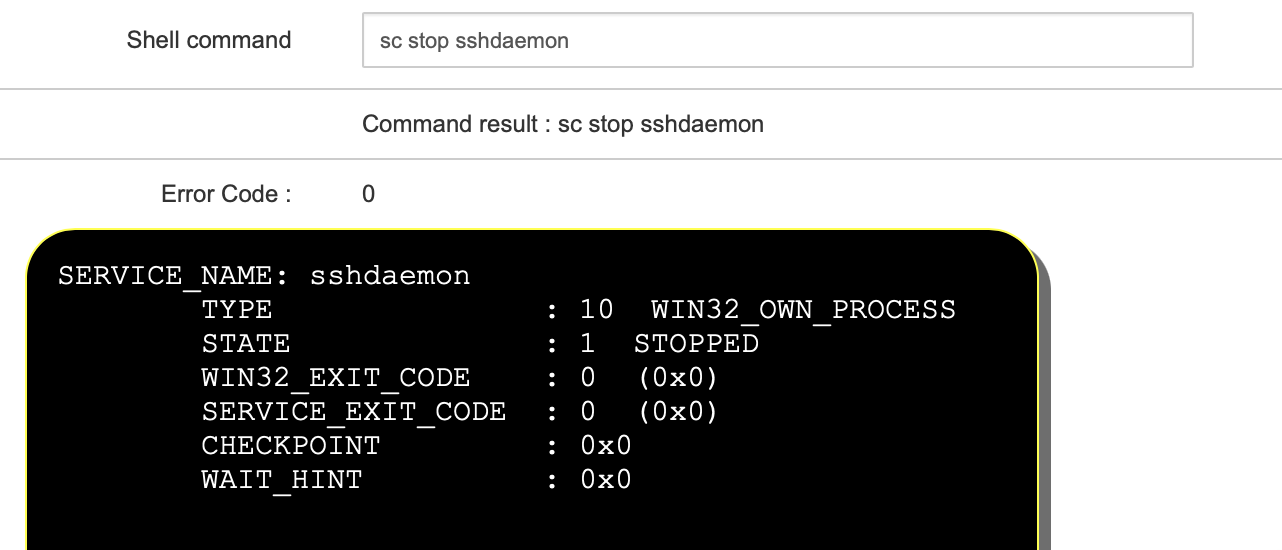

En Windows, es imprescindible utilizar la consola MMC para disponer de depuración al realizar una implementación. Para ello, hay que detener el servicio OpenSSH desde una consola XMPP para forzar el establecimiento de la conexión reversessh:

sc stop sshdaemon

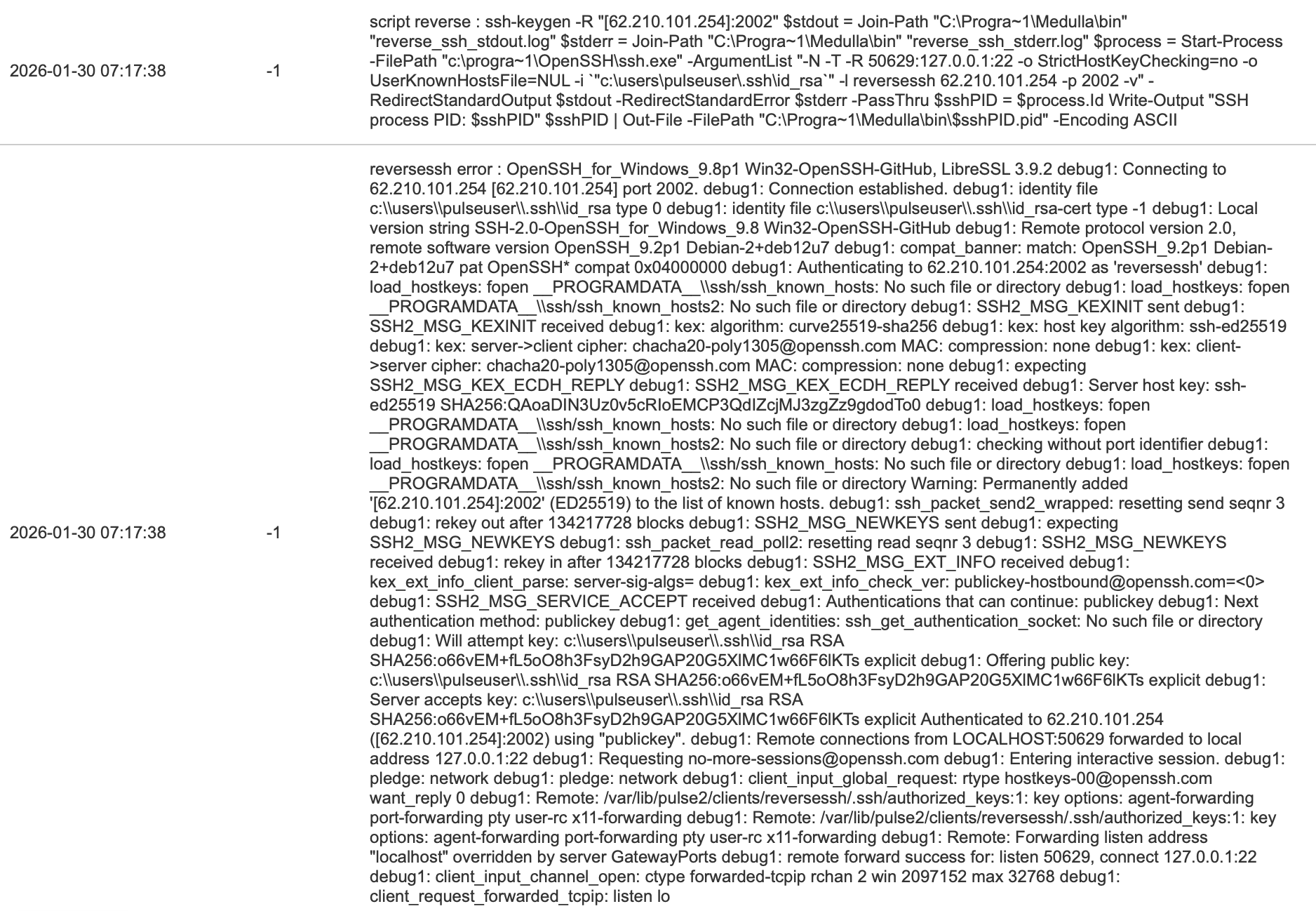

Inicie una implementación. En la vista de auditoría se mostrará el resultado del establecimiento de la conexión inversa:

Si el túnel no se establece, se trata de un problema de puerto o de claves

En el relé

El siguiente script permite comprobar el establecimiento del reverse en los ARS en el puerto definido (véase más arriba):

#!/bin/bash echo "puerto $1" echo "reverse existente" netstat -an | egrep "tcp.*:$1.*LISTEN" echo "reverse en uso" netstat -an | egrep "tcp.*:$1.*ESTABLISHED" echo "pid reverse" lsof -t -i :$1 -s tcp:LISTEN

Se pueden ver los procesos de reversessh con:

ps aux | grep ssh

root 2267 0.0 0.1 95184 6860 ? Ss 15:26 0:00 sshd: reversessh [priv]

reverse+ 2280 0.0 0.0 95184 3868 ? S 15:26 0:00 sshd: reversessh@pts/7

en Windows:

reverse+ 2280 0.0 0.0 95184 3868 ? S 15:26 0:00 sshd: reversessh@pts/7

en Windows:

tasklist | findstr ssh